Protocolos de redes MAN y WAN

Interconexión de la red local

En los últimos años, las solicitudes de interconexión entre empresas (lugares distantes) o a Internet han aumentado vertiginosamente. Tampoco los particulares se han quedado atrás.

Paralelamente, las tecnologías que facilitan estas conexiones han experimentado un progreso considerable. Muchas soluciones utilizan soportes públicos, como la línea de la red telefónica conmutada (RTC) o el cable de fibra óptica, que también puede desplegarse en el marco de interconexiones privadas. Igual que las redes pequeñas, también las redes de radio evolucionan.

1. Utilización de la red telefónica

La red telefónica conmutada con cables de cobre sigue siendo el soporte principal de las comunicaciones más allá de la red local. Es, de hecho, poco común diseñar un edificio residencial o de oficinas sin esta interconexión de red.

Por lo general se ha destinado a las transmisiones de voz, pero es plenamente operativo desde un punto de vista técnico para transmitir datos.

Podemos distinguir dos partes de la red telefónica conmutada. La primera, llamada bucle local (BL), es propiedad casi en su totalidad de Telefónica y conecta las centrales de este operador con los edificios de los clientes finales. Por encima de ella, una red central asume la comunicación.

La red central de Telefónica transmite la información en forma digital desde hace mucho tiempo. En primer lugar, la voz se codifica (muestreo). Antes de enviarse al bucle local del destinatario correspondiente, se descodifica. Esta red central no tiene ninguna dificultad en transmitir datos informáticos.

En el interior de las centrales, los equipos Digital Subscriber Line Access Multiplexer (DSLAM) interconectan al abonado con la red central del operador. Inicialmente, solo Telefónica instalaba DSLAM en sus propias centrales. Desde hace algunos años, otros operadores pueden instalar sus dispositivos e interconectar su red central (digital) al bucle local.

En este acceso desglosado parcial, la comunicación telefónica se sigue produciendo a través de los servicios de Telefónica, mientras que el operador alternativo se ocupa de la circulación de los datos. Un acceso desglosado total indica que el operador alternativo se encarga por completo de las comunicaciones....

Acceso remoto y redes privadas virtuales

El acceso a la red local de una ubicación desde el exterior, para el teletrabajo o para la interconexión entre dos sitios, por ejemplo, requiere la instalación de soluciones específicas.

Estos accesos remotos utilizan la modalidad punto a punto entre dos terminales localizables por medio de una dirección (como una IP pública) o un número de teléfono.

1. Utilización y evolución

Estos servicios se pueden clasificar en dos categorías.

Si el acceso directo se realiza a través de un protocolo WAN, se habla de servicios de acceso remoto (RAS - Remote Access Service). A menudo se utiliza una solución por módem, con una facturación de la comunicación según tiempo y distancia.

Con la democratización de la conexión a Internet, las comunicaciones por acceso remoto con un módem analógico son poco comunes. Hoy en día lo normal es privatizar la comunicación en la red pública Internet. Para esto, se crea un túnel de aislamiento virtual y la comunicación cifrada se produce entre dos terminales, conectados a la red. Se habla de red privada virtual (RPV o VPN - Virtual Private Network).

La reducción de coste que implica la adopción de VPN ha generalizado su uso, tanto en la comunicación permanente entre lugares distantes como para accesos específicos de un puesto de trabajo en una empresa.

2. Protocolo de acceso remoto

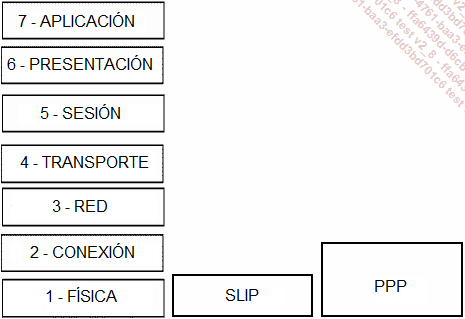

El protocolo de nivel físico Serial Line IP (SLIP), que no era seguro, tiene su sucesor en el Point to Point Protocol (PPP), que cubre las dos capas bajas del modelo OSI.

Comparación de los modelos OSI, SLIP y PPP

PPP dispone de funcionalidades complementarias, como el control de errores y la seguridad. Soporta diferentes protocolos LAN de la capa de red....

Ediciones ENI Editorial | líder en informática

Ediciones ENI Editorial | líder en informática