Taller práctico de Twitter

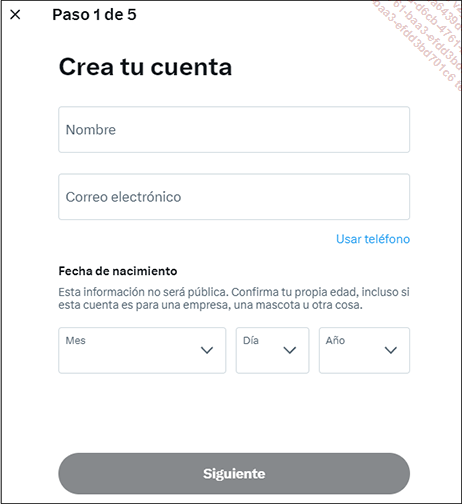

Registro

Si crea una cuenta, dé prioridad a la identificación a través de un correo electrónico dedicado o un alias especialmente creado para este uso.

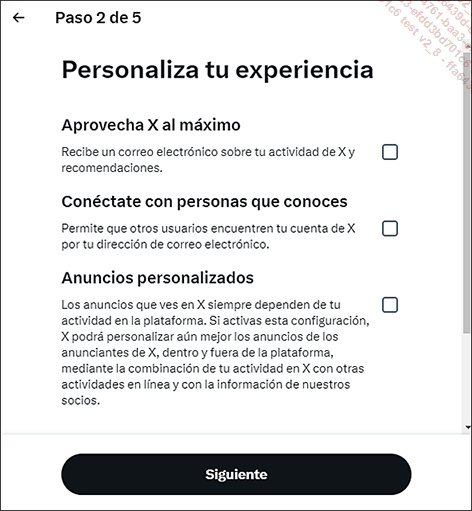

Inhabilitar anuncios

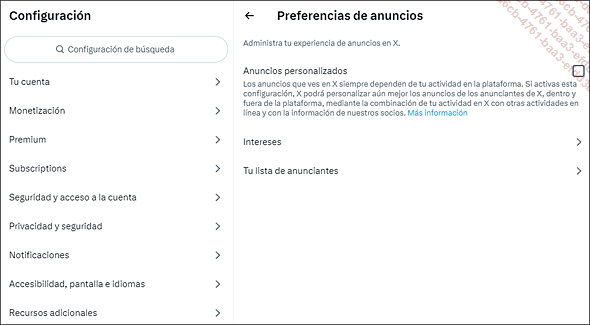

En la siguiente pestaña, cuando se registre, desactive los anuncios personalizados o, si ya está registrado, haga clic en Configuración y soporte - Privacidad y seguridad - Preferencias de anuncios.

Habilitar la autenticación de dos factores (A2F)

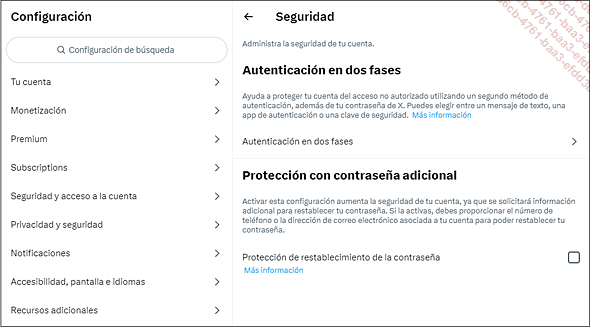

Haga clic en Más opciones, luego en Configuración y soporte - Configuración y privacidad - Seguridad y acceso a la cuenta - Seguridad - Autenticación en dos fases.

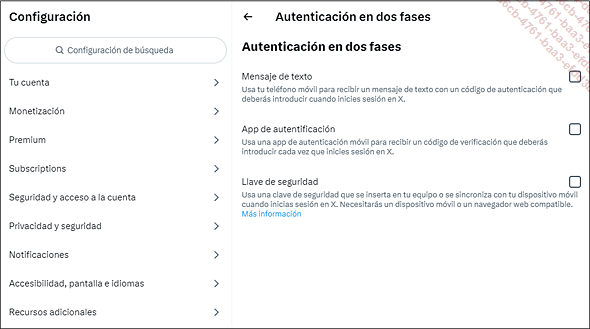

Elija el método de app de autenticación o llave de seguridad.

La autenticación de dos factores (o en dos fases, según Twitter) ayuda a fortalecer la seguridad de su cuenta. Sin embargo, como se describe en el capítulo Seguridad en los pagos, contraseñas, autenticación de dos factores (A2F), debido a las controversias en torno a la recopilación de datos telefónicos por parte de Twitter y Facebook, siempre prefiero el método TOTP. Por lo tanto, cuando Twitter solicite qué método usar, recomiendo el método de App de autentificación o Llave de seguridad.

También puede agregar Protección con contraseña adicional para evitar que su contraseña sea demasiado fácil de reiniciar.

Esta protección suplementaria agrega una capa de seguridad adicional porque, en caso de que la cuenta se vea comprometida, el pirata informático no podrá restablecer la contraseña de la cuenta tan fácilmente. Se le pedirá información personal. No es un método infalible, pero siempre es mejor que no aplicarlo.

Verificar el acceso a su cuenta

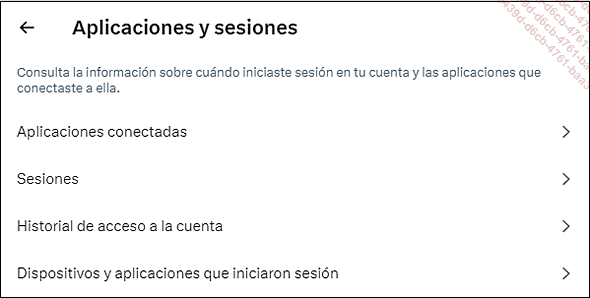

Sin salir de esta sección, seleccione Aplicaciones y sesiones para comprobar que ninguna aplicación externa, sesiones de ordenador desconocidas o cuentas no identificadas estén vinculadas a su cuenta de Twitter.

Si ha iniciado sesión desde un ordenador público o el ordenador de un amigo, o si ha dado autorización a una aplicación de terceros para acceder a su cuenta de Twitter, esto podría constituir un punto débil en la seguridad porque estas sesiones se registran como conocidas por Twitter, aunque ya no las use y correspondan a dispositivos que no le pertenecen. Por lo tanto, conserve solo las sesiones actuales. En el caso de las aplicaciones conectadas, esto puede permitir el intercambio de datos entre la aplicación y la cuenta. En definitiva, es mejor verificar todos estos «puentes» que podría haber creado en el pasado y que ya no tienen razón de ser.

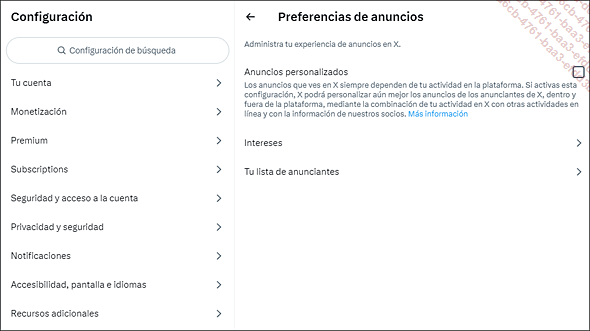

Actividades que no son de Twitter

Ahora seleccione Privacidad y seguridad - Preferencias de anuncios, elimine la personalización si aún no lo ha hecho y elimine sus intereses.

En la sección Intercambio y personalización de datos, elimine cualquier intercambio de datos con socios comerciales. Luego, configure la Información de ubicación de acuerdo con sus necesidades, con más privacidad.

Ediciones ENI Editorial | líder en informática

Ediciones ENI Editorial | líder en informática